Реализация FIDO2

в протоколе RADIUS

Введение

Современная инфраструктура включает в себя сотни сетевых устройств (Cisco, Juniper и др.)

- Традиционные методы доступа:

- локальные учётные записи

- RADIUS/TACACS+ с LDAP

Эти подходы не соответствуют современным требованиям:

- Zero Trust

- Passwordless

- Just-in-Time (JIT)

- Fine-grained

- Infrastructure as Code (IaC)

- Масштабируемость

Проблемы существующих решений

RADIUS + LDAP:

- ручное управление политиками и группами

- нет поддержки fine-grained и JIT

RADIUS + 2FA (например, rlm_yubikey):

- реализация через устаревшие протоколы OTP/TOTP

- не поддерживает FIDO2 стандарт

Ограничения устаревшего оборудования:

- сложность в реализации Passwodless/Keyless подхода

Вывод: Текущие решения не соответствуют современным принципам и подходам в ИБ.

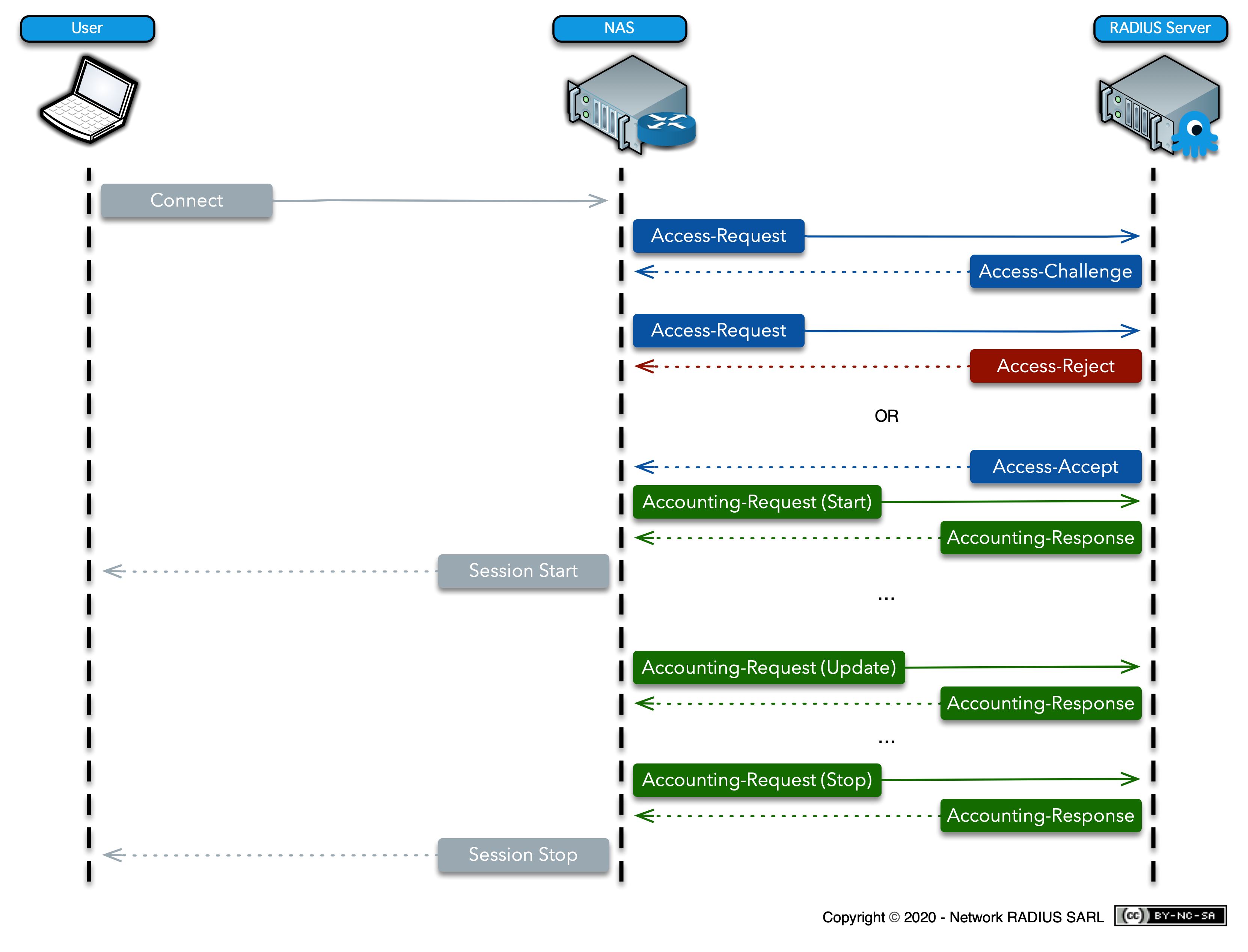

RADIUS AuthN flow

Цель и задачи

Цель: разработать унифицированный доступ к сетевой инфраструктуре на основе Zero Trust, Passwordless и fine-grained

Задачи:

- Исследовать интеграцию FIDO2 с протоколом RADIUS

- Спроектировать архитектуру на базе FIDO2, RADIUS и Unified Identities

- Реализовать динамическую авторизацию (fine-grained / JIT)

FIDO2 + RADIUS

Подтвердить возможность интеграции FIDO2 стандарта c RADIUS протоколом, через его расширение и Unified Identity

Гипотеза: FIDO2 стандарт описывает Passwordless/Keyless подходы, а WebAuthn реализует их. RADIUS протокол позволяет реализовать аутентификацию/авторизацию на большинстве производителей сетевого оборудования.

Ожидаемый вывод: RADIUS остаётся совместимым с 99.9% устройств, а WebAuthn позволяет реализовать Zero Trust, Paswordless/Keyless, fine-grained подходы

Архитектура и fine-grained

Реализовать Unified Identities архитектуру (единая точка входа для аутентификации и авторизации)

Расширить RADIUS протокол, который позволит использовать vendor-specific атрибуты, а также динамически назначать права на основе Unified Identities платформы

Ожидаемый эффект: fine-grained без изменения конфигурации устройств и RADIUS-сервера

Планы по дальнейшей работе

- Разработка модуля rlm_teleport для FreeRADIUS (на Си)

- Teleport как Unified Identities и интеграция с ним

- Реализация fine-grained через vendor-specific атрибуты

- Демонстрация на реальном оборудовании с использованием ключей безопасности (YubiKey / Nitrokey)

- Подготовка open-source релиза и документации

Ссылки на источники